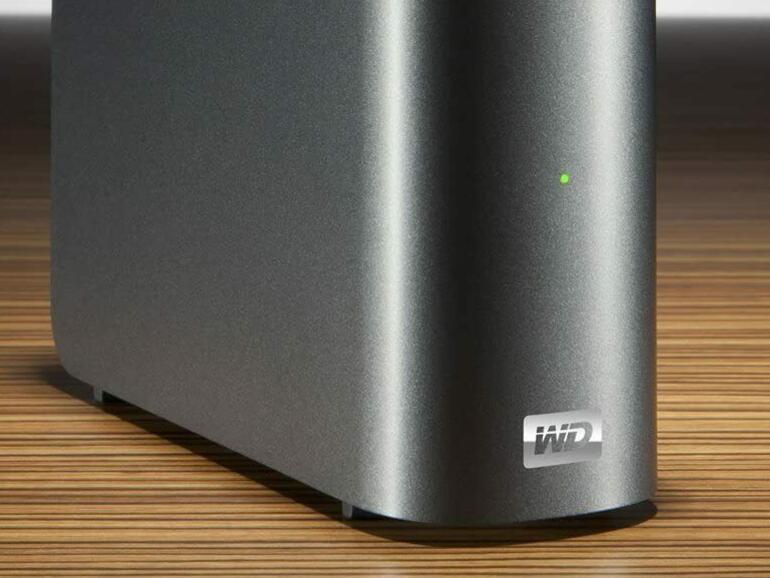

Erst einmal gilt nach wie vor: Hast du eine WD My Book Live oder WD My Book Live Duo, dann trenne sie sofort vom Internet. Angreifer haben mehrere im Gerät vorhandene Schwachstellen ausgenutzt, um einen Werksreset auszulösen. Dann sind alle Daten augenscheinlich weg.

Mehr Apple-Wissen für dich.

Mac Life+ ist die digitale Abo-Flatrate mit exklusiven, unabhängigen Tests, Tipps und Ratgebern für alle Apple-Anwenderinnen und Anwender - ganz egal ob neu mit dabei oder Profi!

Mac Life+ beinhaltet

- Zugriff auf alle Online-Inhalte von Mac Life+

- alle digitalen Ausgaben der Mac Life, unserer Sonderhefte und Fachbücher im Zugriff

- exklusive Tests, Artikel und Hintergründe vorab lesen

- maclife.de ohne Werbebanner lesen

- Satte Rabatte: Mac, iPhone und iPad sowie Zubehör bis zu 15 Prozent günstiger kaufen!

✔ SOFORT gratis und ohne Risiko testen: Der erste Monat ist kostenlos, danach nur 6,99 Euro/Monat.

✔ Im Jahresabo noch günstiger! Wenn du direkt für ein ganzes Jahr abonnierst, bezahlst du sogar nur 4,99 Euro pro Monat.

Sind die Daten wirklich weg?

Western Digital will Datenwiederherstellungsdienste anbieten, die ab Juli 2021 verfügbar sein werden. My Book Live-Kunden wird außerdem ein Trade-In-Programm angeboten, um ein Upgrade auf ein noch unterstütztes My Cloud-Gerät durchzuführen.

Was ist eigentlich passiert?

Die My Book Live-Firmware ist anfällig für eine Befehlsinjektionsschwachstelle, sobald auf dem Gerät der Fernzugriff aktiviert ist. Diese Sicherheitslücke kann ausgenutzt werden, um beliebige Befehle mit Root-Rechten auszuführen.

Dazu gibt es noch eine weitere Schwachstelle, mit dem Angreifer das Gerät ohne Authentifizierung auf die Werkseinstellungen zurücksetzen kann.

Woher kamen die Angriffe?

WD konnte von betroffenen Kund:innen Protokolldateien überprüfen, die zeigen, dass die Angreifer:innen von einer Vielzahl von IP-Adressen in verschiedenen Ländern zugriffen. Die erste Schwachstelle wurde ausgenutzt, um eine bösartige Binärdatei auf dem Gerät zu installieren, und die zweite Schwachstelle wurde später ausgenutzt, um das Gerät zurückzusetzen.

Auf einigen Geräten installierten die Angreifer einen Trojaner mit einer Datei namens .nttpd,1-ppc-be-t1-z, bei der es sich um eine Linux-ELF-Binärdatei handelt, die für die von My Book Live und Live Duo verwendete PowerPC-Architektur kompiliert wurde. Ein Muster dieses Trojaners wurde zur weiteren Analyse erfasst und zu VirusTotal hochgeladen.

Was ist mit den Cloud-Diensten?

WD hat untersucht, ob auch die eigenen Cloud-Dienste, Server für Firmware-Updates oder Kundenanmeldedaten kompromittiert wurden. Das ist nicht der Fall.

Welche Geräte sind eigentlich betroffen?

WD hat eine Liste von betroffenen Modellen veröffentlicht:

- My Book Live

- WDBACG0030HCH

- My Book Live

- WDBACG0020HCH

- My Book Live

- WDBACG0010HCH

- My Book Live Duo

- WDBVHT0080JCH

- My Book Live Duo

- WDBVHT0060JCH

- My Book Live Duo

- WDBVHT0040JCH

- Test: Das sind die besten Mäuse für den Mac - Spoiler: Es ist nicht die Magic Mouse

- Telefonieren mit dem Mac: Dank Gratis-App in Minutenschnelle möglich

- Ausprobiert: Chromebook statt MacBook Pro – wie gut sind die „Google-Notebooks“?

- Apple Watch SE im Test: Von der Kunst des Weglassens – wer braucht überhaupt die teurere Series 6?

Diskutiere mit!

Hier kannst du den Artikel "Western Digital: Rettungsprogramm für WD My Book Live und My Book Duo" kommentieren. Melde dich einfach mit deinem maclife.de-Account an oder fülle die unten stehenden Felder aus.

Die Kommentare für diesen Artikel sind geschlossen.