Es ist ein unglückliches Szenario: In Intels Thunderbolt entdeckte man nun sieben Schwachstellen, die Geräte mit Thunderbolt-Ports sowie USB-C-Thunderbolt-Schnittstellen angreifbar macht. Dadurch sind natürlich auch zahlreiche Mac-Modelle betroffen, die zwischen 2011 und 2020 erschienen sind. Die einzige Ausnahme stellt wohl das 12" MacBook mit Retina-Display dar, welches bekanntlich nur USB-C-Anschlüsse ohne Thunderbolt-Funktionalität bot.

Mehr Apple-Wissen für dich.

Mac Life+ ist die digitale Abo-Flatrate mit exklusiven, unabhängigen Tests, Tipps und Ratgebern für alle Apple-Anwenderinnen und Anwender - ganz egal ob neu mit dabei oder Profi!

Mac Life+ beinhaltet

- Zugriff auf alle Online-Inhalte von Mac Life+

- alle digitalen Ausgaben der Mac Life, unserer Sonderhefte und Fachbücher im Zugriff

- exklusive Tests, Artikel und Hintergründe vorab lesen

- maclife.de ohne Werbebanner lesen

- Satte Rabatte: Mac, iPhone und iPad sowie Zubehör bis zu 15 Prozent günstiger kaufen!

✔ SOFORT gratis und ohne Risiko testen: Der erste Monat ist kostenlos, danach nur 6,99 Euro/Monat.

✔ Im Jahresabo noch günstiger! Wenn du direkt für ein ganzes Jahr abonnierst, bezahlst du sogar nur 4,99 Euro pro Monat.

Ein Schutz ist kaum möglich

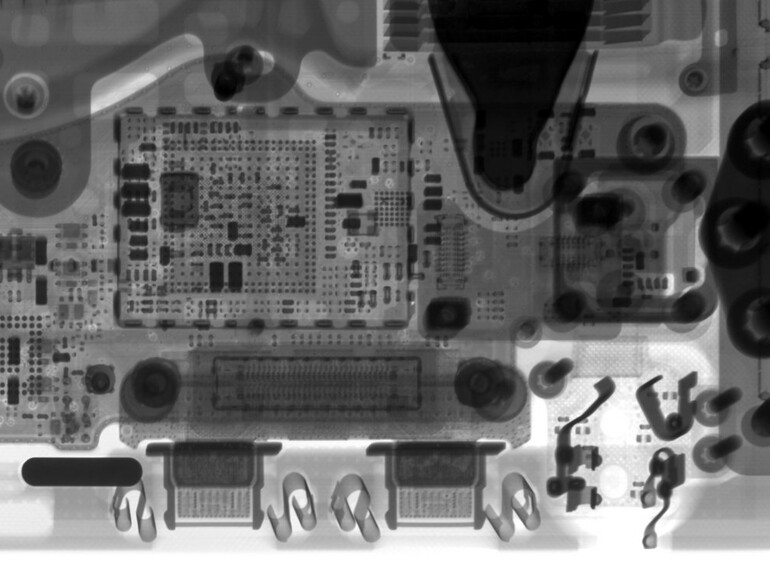

Wie der Sicherheitsforscher Björn Ruytenberg ausführt, verstecken sich sieben Sicherheitsrisiken in Intels Thunderbolt-Chips, die potenziellen Zugriff auf Daten geben können – auch wenn der Mac gesperrt ist. Dazu gehören etwa falsche Firmware-Verifikationen, Downgrade-Attacken, eine schwache Geräetauthentifizierung oder die komplett fehlende Sicherheit bei der Nutzung von Boot Camp.

Wie weiter ausgeführt wird, gibt es für die Nutzer keine Möglichkeit, um eine mögliche Ausnutzung der Schwachstellen zu entdecken. Außerdem ist keinerlei Zutun wie das Klicken auf Phishing-Links oder das Verwenden schadhafter Hardware notwendig. Sogar das Sperren sowie Verschlüsseln des Rechners schützt nicht.

Bevor man sich jetzt aber allzu große Sorgen macht, sollte man bedenken, dass der Angreifer physischen Zugriff auf das Gerät sowie etwa fünf Minuten benötigt, um die Schwachstelle zu nutzen. Außerdem gilt macOS als weitestgehend sicher, wenn weder Linux noch Windows via Boot Camp installiert sind. Ruytenberg soll Apple und Intel bereits informiert haben, aber laut dem Forscher soll es keine Möglichkeit geben, um das Problem mit einem Update zu beheben, da die Schwachstellen im Controller-Chip von Thunderbolt zu finden sind.

Apple iPhone SE (64 GB) - Schwarz (inklusive EarPods, Power Adapter)

Diskutiere mit!

Hier kannst du den Artikel "Vorsicht! Thunderbolt 3 ist ein Sicherheitsrisiko am Mac" kommentieren. Melde dich einfach mit deinem maclife.de-Account an oder fülle die unten stehenden Felder aus.

Der ganze Artikel ist völliger Nonsens, wie so oft bei MacLife. Macbooks sind absolut nicht betroffen, ausser solche mit Bootcamp + Windows.

Das ist korrekt. Die Zutreffenden Infos finden sich auf Heise Security. Macs sind nicht betroffen, weil Apple eine Whitelist von zugelassenen Thunderbolt-Geräten pflegt, und somit ein präpariertes Fremdgerät keinen Stich machen kann.

Im Heise-Forum gibt es zwar Stimmen, die der Meinung sind, auch eine Whitelist könne umgangen werden. Aber auf jeden Fall würde das einen Angriff sehr viel schwerer bis unmöglich machen bei Macs.