Apple wird die Malware OSX/Dok relativ schnell dadurch unbrauchbar machen können, indem es das Entwicklerzertifikat ungültig deklariert. Das allerdings ist zunächst nur ein temporäres Beheben. Die Hacker, die die Malware programmiert haben, könnten sich jederzeit Zugang zu einem anderen, validen Entwicklerzertifikat besorgen und dann die Malware angepasst erneut ausspielen.

Nutzer muss mitspielen, um Malware zu installieren

Obwohl Gatekeeper mit Hilfe des validen Entwicklerzertifikats außer Gefecht gesetzt wird, wird die Malware OSX/Dok nicht ohne Weiteres installiert. Wie in vielen Fällen von Schadsoftware, muss auch in diesem Fall der Nutzer erst einmal „mitspielen“. Derzeit schaut es so aus, dass Sie per E-Mail ein Schreiben von der Finanzverwaltung erhalten, das den Einkommensteuerbescheid beträfe. Sie werden aufgefordert, das ZIP-Archiv im Anhang der E-Mail zu entpacken. Wenn Sie jetzt das Gefühl haben, dass Sie das nicht betreffen kann, dann seien Sie gewarnt. Tatsächlich sind vorwiegend europäische Nutzer Ziel der Hacker. Es gibt, wie Sie bei CheckPoint erfahren, sogar eine deutschsprachige Phishing-Mail, die Schweizer Steuerzahler ins Fadenkreuz nimmt.

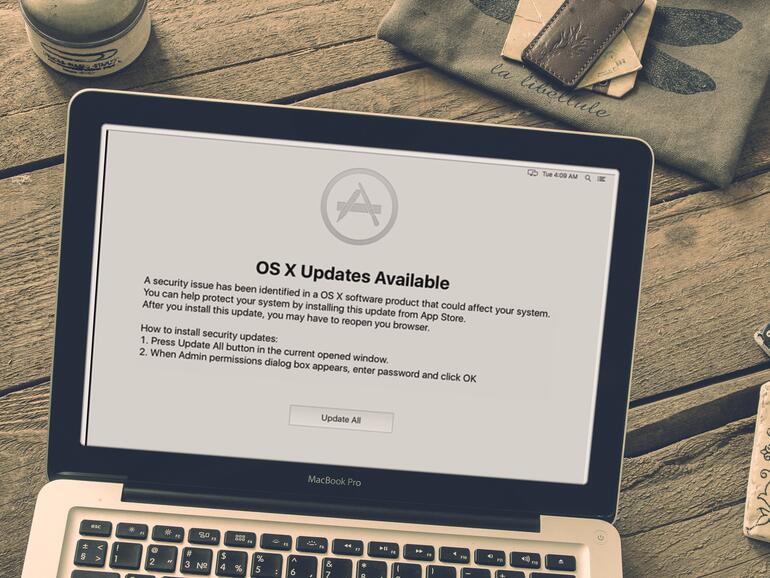

OSX/Dok gibt sich als OS-X-Update aus

Die Malware installiert sich nach dem Entpacken als Startprozess namens „AppStore“ und wird bei jedem Bootvorgang mit etwas Verzögerung automatisch gestartet. Sie legt Ihren Mac quasi lahm, da Sie keine anderen Fenster mehr erreichen können. Denn es wird eine Einblendung angezeigt, Sie möchten bitte ein OS-X-Update installieren, ansonsten könnten Sie mit Ihrem Mac nicht weiterarbeiten.

Tatsächlich führt die vermeintlich Installation durch die Eingabe des Benutzerpassworts allerdings nur dazu, dass die Malware mit Administrator-Rechten ausgestattet wird und dann noch mehr Schaden anrichtet. Sodann richtet die Malware einen Proxy ein, der Ihren gesamten Internetverkehr über fremde Server leitet. Es wird zudem ein zusätzliches Zertifikat installiert, das es den Hackern erlaubt, auch allen sicheren Datenverkehr (https) abzuhorchen, den Sie über Ihren Browser tätigen. Oft werden Sie über solche gesicherten Verbindungen Kreditkarten-Daten oder andere Log-in-Daten und Passwörter austauschen. Entsprechend könnte die Malware sehr viel Kollateralschaden anrichten.

Diskutiere mit!

Hier kannst du den Artikel "Gatekeeper machtlos: Malware gelangt mit Entwicklerzertifikat und Phishing auf den Mac" kommentieren. Melde dich einfach mit deinem maclife.de-Account an oder fülle die unten stehenden Felder aus.

Schlimmes Thema, höchst amüsanter Einstieg (2. Satz): « ... eine neue Schafsoftware namens ... »

Schafsoftware - Ich schmeiss mich weg! :-D

Na ja, ein bisschen Schaf muss man schon sein, wenn man meint, das Finanzamt schicke ein ZIP und kurz darauf würde Apple dem Mac blockieren, wenn man kein Systemupdate aufspielen würde. Beides kommt im echten Leben nicht vor und die zeitliche Korrelation sollte schon Misstrauen auslösen.

Und es zeigt einmal mehr, dass der beste Virenscanner der gesunde Menschenverstand ist.....drum ist der Satz mit dem Schaf ja schon doppelt gut :-)

.....aber die Neugierde der Menschen wird die Viren- und Trojanerwelt noch sehr lange unterstützen...

Ja, das kommt davon, dass D und F auf der Tastatur nebeneinander liegen. Danke für den Hinweis. Hab den Fehler korrigiert.

Das ist jetzt aber schad(f)e... Hat doch wirklich gut gepasst

In der Tat. ;)